Android Trojan GodFather atacou usuários de bancos e carteiras criptográficas em 16 países, mas contornou a Rússia e a CEI

Os especialistas do Group-IB, que trabalham na área de segurança da informação, anunciaram a retomada da atividade do GodFather Android Trojan, usado para roubar dados de usuários de bancos, trocas de criptomoedas e carteiras de criptomoedas. O malware visa usuários de 16 países ao redor do mundo e sua lista de alvos inclui mais de 400 instituições financeiras.

Fonte da imagem: methodshop / pixabay.com

“Na lista de vítimas de GodFather, usuários de 215 bancos internacionais, 94 carteiras criptográficas e 110 projetos criptográficos”, — indicado na mensagem Group-IB. Observa-se que os invasores disfarçam o malware como uma calculadora de criptomoeda da Google Play Store. Depois de descompactar no dispositivo da vítima, o Trojan monitora a atividade do usuário e rouba credenciais de serviços bancários e de criptomoedas. Tendo se apoderado das credenciais da vítima, os atacantes roubam dinheiro.

De acordo com o Group-IB, os operadores do GodFather são mais ativos nos EUA, Turquia, Espanha, Canadá, França e Reino Unido. Curiosamente, o Trojan ignora os usuários da Rússia e da CEI. Se um dos idiomas da região for detectado nas configurações do sistema, o malware simplesmente para de funcionar. Com base nisso, os especialistas sugeriram que os hackers de língua russa estão por trás do desenvolvimento do GodFather.

Fonte da imagem: Grupo-IB

O Trojan bancário móvel GodFather foi detectado pela primeira vez pelo Group-IB Threat Intelligence em junho de 2021. Em meados deste ano, a atividade do Trojan cessou, mas em setembro voltou. A mensagem diz que GodFather é baseado no anteriormente conhecido Trojan Anubis, que perdeu sua relevância com o lançamento de novas versões do Android. Os desenvolvedores do GodFather atualizaram o código Anubis, adicionando novos recursos e mecanismos para combater a detecção do malware.

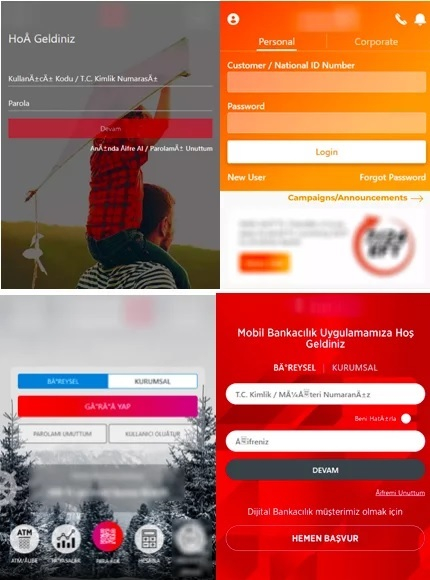

Fonte da imagem: Grupo-IB

Como outros trojans bancários, GodFather pode exibir páginas html em aplicativos legítimos. Por exemplo, tal operação é executada quando a vítima clica em uma notificação falsa ou inicia um aplicativo legítimo que é o alvo do malware. Todos os dados inseridos nessa página html serão transferidos para um servidor controlado por invasores. O Trojan também é capaz de gravar a tela do dispositivo da vítima, ativar uma conexão VNC, iniciar um keylogger, executar solicitações USSD, enviar mensagens SMS de um dispositivo infectado, etc.

Fonte da imagem: Grupo-IB

Os especialistas do Group-IB recomendam que os usuários de aplicativos bancários e carteiras de criptomoedas instalem atualizações para Android em tempo hábil, pois implementam mecanismos de proteção contra ataques desse tipo. Você não deve baixar aplicativos de fontes de terceiros e, ao baixar produtos da Play Store, é necessário verificar as permissões solicitadas pelo aplicativo antes de instalá-lo. Os usuários não são recomendados para conceder direitos extras a aplicativos, visitar recursos estranhos e suspeitos e também seguir links de mensagens SMS.

Se você notar um erro, selecione-o com o mouse e pressione CTRL + ENTER.